Zdroj: Dotekomanie.cz

Výzkumný tým společnost Check Point Research, předního světového poskytovatele kybernetických řešení, varuje před novou vlnou kyberútoků na íránské uživatele. Jedná se o hrozbu v podobě kampaně infikující desítky tisíc zařízení pomocí speciálně vytvořených SMS zpráv.

Nová hrozba ohrožuje obyvatele Íránu podvodnými SMS zprávami

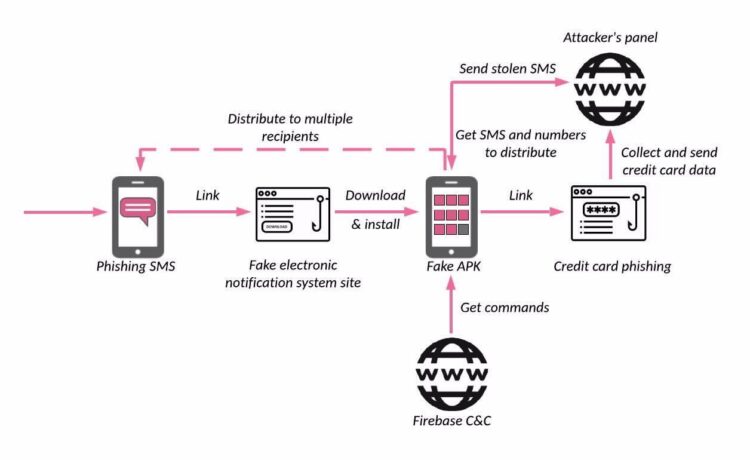

Zprávy se zdánlivě jeví jako informační zprávy od íránské vlády. Jakmile si uživatel zprávu otevře a klikne na odkaz a stáhne si aplikaci pro Android, dojde ke krádeži informací o kreditních kartách, také ke krádeži SMS zpráv obsahujících dvoufaktorových ověřovacích kódů. Útočníci tak získávají možnost okrádat uživatele a navíc z každého infikovaného zařízení rozesílat podvodné SMS na další kontakty. Aktuálně je tato hrozba evidována na území Íránu, nicméně podobné hrozby se mohou objevit kdekoliv po světě.

Útočníci využívají zařízení jako síť botů skrze které šíří phishingové SMS na další kontakty. Hackeři tyto útočné nástroje nabízejí skrze kanály na Telegramu. Celý balíček včetně škodlivé aplikace a a základní infrastruktury s ovládacím panelem lze zakoupit za 50-150 dolarů. Ovládat a spravovat jí dokáže i nezkušený uživatel. Podle odhadů Check Pointu hackeři ovládli na desítky tisíc zařízení se systémem Android. Skrze nainstalovaný malware ukradli miliardy íránských rijálů. Podle statistik byla jedna oběť okradena o 1 000 až 2 000 dolarů. Ukradená data nebyla nijak chráněna a byla k dispozici online.

Metodika útoku

- Útok začíná phishingovou SMS zprávou. V mnoha případech se jedná o podvodnou zprávu z elektronického soudního systému, která oběť informuje o nově podané žalobě. SMS zpráva pak obsahuje odkaz na webovou stránku, na které lze stížnost sledovat.

- Webová stránka se snaží uživatele přimět ke stažení škodlivé aplikace pro Android a zadání údajů o kreditní kartě pod záminkou drobného poplatku za službu.

- Po instalaci škodlivá aplikace krade všechny SMS zprávy z infikovaného zařízení a umožní útočníkům používat kreditní kartu s přístupem k ověřovacím SMS zprávám.

- Škodlivá aplikace je propojena s řídícím a velícím (C&C) serverem a pravidelně stahuje nové příkazy. Jedním z nich je například příkaz k šíření podvodných SMS zpráv na další telefonní čísla.

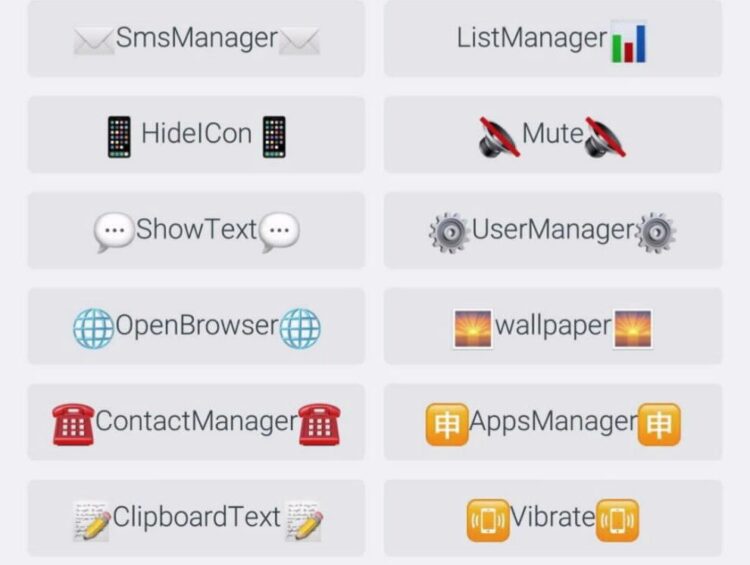

Android backdoor umí například:

- Krást SMS: Ihned po instalaci falešné aplikace jsou všechny SMS zprávy nahrány na server útočníka.

- Maskovat se: Jakmile jsou hackerům odeslány informace o kreditní kartě, aplikace může skrýt svou ikonu, aby nevzbudila podezření a ztížila případnou snahu o odinstalování.

- Obejít 2FA: Útočníci, kteří mají přístup k údajům o kreditní kartě i k SMS v zařízení oběti, mohou krást finance z bankovních účtů oběti a obejít i 2FA ověřování (jednorázové heslo).

- Chovat se jako botnet: Malware umožňuje útočníkům provádět v zařízení oběti další nebezpečné aktivity, například krást kontakty a odesílat SMS zprávy.

- Lavinově se šířit: Aplikace může odesílat SMS zprávy na telefonní čísla dalších potenciálních obětí, která získá z C&C serveru. Útočníci tak mohou šířit phishingové zprávy z telefonních čísel běžných uživatelů a nemusí tak používat jen omezené množství čísel, která lze snadno zablokovat. Čísla proto nelze jednoduše blokovat a označit za škodlivá nebo pomocí nich vystopovat útočníky.

„Kyberútoky v Íránu se dále stupňují. Sledovali jsme například útoky na železnici, čerpací stanice nebo národní leteckou společnost. Nyní přichází další fáze chaosu, a ačkoli nevidíme přímou souvislost mezi novými kyberútoky a útoky na kritickou infrastrukturu, tak i tyto ‚nesofistikované‘ hrozby způsobují masivní škody. Zdá se, že hlavním motivem aktuálních kampaní je finanční zisk a podle všeho útočníci pochází přímo z Íránu,“ říká Petr Kadrmas, Security Engineer Eastern Europe v kyberbezpečnostní společnosti Check Point Software Technologies. „Kampaň překvapuje rychlostí a lavinovým šířením. Hackeři využívají techniky sociálního inženýrství a navzdory relativní technické jednoduchosti použitých nástrojů způsobují obětem velké škody. Důvodů úspěchu je několik. Zaprvé, pokud se jedná o oficiálně vypadající vládní zprávy, mají běžní občané tendenci kliknout na přiložený odkaz. Za druhé, vzhledem k botnetové povaze těchto útoků, kdy každé infikované zařízení dále šíří phishingové SMS zprávy, se kampaně lavinově šíří mezi obrovské množství potenciálních obětí. Ačkoli aktuálně jsou terčem íránští obyvatelé, podobné útoky mohou ohrožovat uživatele kdekoli na světě.“

Bezpečnostní tipy

- Ke stahování aplikací používejte pouze oficiální obchody s aplikacemi.

- Používejte dvoufaktorové ověřování, nejlépe ze dvou různých zařízení.

- Chraňte svá mobilní zařízení stejně jako své notebooky.

Zdroj: Tisková zpráva

Komentáře