Zdroj: Dotekomanie.cz

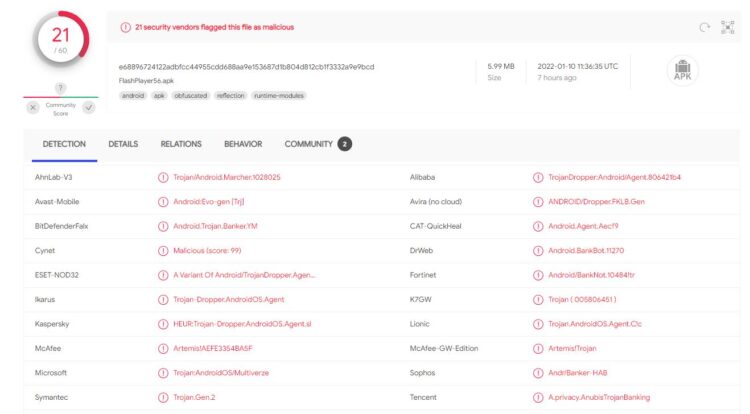

Bankovní trojský kůň FluBot, který napadá zařízení s Androidem, se nově skrývá za falešnou aplikaci Flash Player. Ačkoliv je Flash Player již oficiálně nepodporovaný, útočníci na něj lákají důvěřivé uživatele. Ti si po stažení a nainstalování aplikace do svého zařízení vpustí bankovního trojského koně FluBot.

FluBot používá falešnou aplikaci FlashPlayer, ohrožení jsou důvěřiví uživatelé

Cílem „trojana“ FluBot je získat přihlašovací údaje k internetovému bankovnictví. To dělá tak, že na kontakty oběti rozesílá odkazy na falešné stránky, které se tváří jako stránky bankovních institucí. Aby útočníci tento malware mohli distribuovat na co nejvíce zařízení, ukryli ho do falešné aplikace Flash Player. Aplikace není oficiálně dostupná v obchodě Google Play. Odkaz ke stažení se šíří skrze SMS zprávy. Aby útočníci zakryli své úmysly, SMS zprávy obsahují například informace o doručení poštovní zásilky nebo falešné bezpečnostní aktualizace.

Pokud důvěřivá osoba klikne na odkaz ve zprávě, dojde k přesměrování na stránku pro stažení aplikace. Pokud uživatel aplikaci nainstaluje a udělí jí potřebná práva, vpustí si do zařízení trojského koně FluBot a ten se pokusí ukrást přihlašovací údaje k online bankovnictví a zároveň odešle na kontakty v telefonu odkazy ke stažení aplikace. Co z toho vyplývá? Nikdy neklikejte na odkazy, kterým nelze důvěřovat. Nikdy nestahujte a neinstalujte aplikace, které nepochází z oficiálních zdrojů. Pokud instalujete aplikace pro Android, měli byste je instalovat výhradně z obchodu Google Play. Pokud již instalujete aplikaci z neoficiálního zdroje, je nutné se vždy přesvědčit o tom, že je nezávadná, a aplikaci neudělujte práva, které jsou podezřelá.

FluBot se postupně vyvíjí. Ve své nejnovější verzi se připojuje na C2 servery. C2 servery jsou takzvané command and controls servery. Jsou to takové prodloužené ruce útočníků, přes které řídí útoky na své oběti. Tyto servery jsou v podstatě centrálními mozky malwarových a jiných útoků. FluBot ve své nejnovější verzi využívá DGA systém, který dokáže generovat za běhu nové domény pro C2 servery. To znamená, že seznamy blokovaných DNS jsou proti tomuto systému neúčinné. Ve své nejnovější verzi používá FluBot DGA pro generování 30 domén nejvyšší úrovně namísto původních tří. FluBot se nově připojuje k C2 serverům pomocí tunelování DNS skrze HTTPS. Dříve používal přímé HTTPS spojení přes port 443.

FluBot umí:

- otevírat adresy URL na vyžádání,

- získat seznam kontaktů oběti,

- odinstalovat stávající aplikace,

- zakázat optimalizaci baterie pro Android,

- zneužívat Android Accessibility Service k zachycení obrazovky a keyloggingu,

- provádět hovory na vyžádání,

- zakázat ochranný mechanismu Google Play – Play Protect,

- zachytit a skrýt nové SMS zprávy za účelem krádež SMS pro zasílání jednorázových hesel,

- nahrát SMS zprávy s informacemi o oběti na C2 severy,

- získat seznam aplikací pro načtení odpovídajících překryvných vrstev.

Zdroje: androidheadlines.com, bleepingcomputer.com

Komentáře